Některé malé a středně velké firmy podceňují zabezpečení, jelikož se domnívají, že nejsou zajímavým cílem pro kybernetické útoky a že zabezpečení firmy je nad rámec jejich rozpočtu. Tento přístup je bohužel příčinou, proč jsou malé firmy častými oběťmi útoků. Zvládnout alespoň základní zabezpečení přitom není nadlidský úkol.

Tématem jednoho z posledních článků eWay-Blogu byla ochrana dat a aktuální bezpečnostní trendy. Článek obsahoval několik tipů pro ochranu dat pro jednotlivé uživatele. Z pohledu firmy je počítačová gramotnost a zabezpečení každého zaměstnance velice důležitá. Ruku v ruce se zabezpečením na úrovni uživatele by však měla každá firma mít vyřešené také, nebo především, zabezpečení na úrovni celého podniku.

Nejčastější hrozby

Předtím, než firma začne řešit, jak se chránit, by měla vědět, jaké potenciální hrozby existují, aby posléze mohla řešit ochranu před všemi druhy útoků. Druhů kybernetických útoků existuje celá řada. Mezi ty nejčastější patří:

- Malware

Malware, a další typy škodlivého softwaru, jako je spyware, ransomware či viry, se obvykle nainstalují do PC bez vědomí uživatele po kliknutí na nedůvěryhodný odkaz nebo e-mailovou přílohu. Nakažené zařízení může být použito pro šíření spamu, mohou v něm být poškozena nebo vymazána data, mohou z něj být odesílána data (včetně hesel) bez vědomí uživatele, nebo může být zařízení zašifrováno za účelem vyžadování výkupného jako podmínky pro obnovení přístupu.

- Phishing

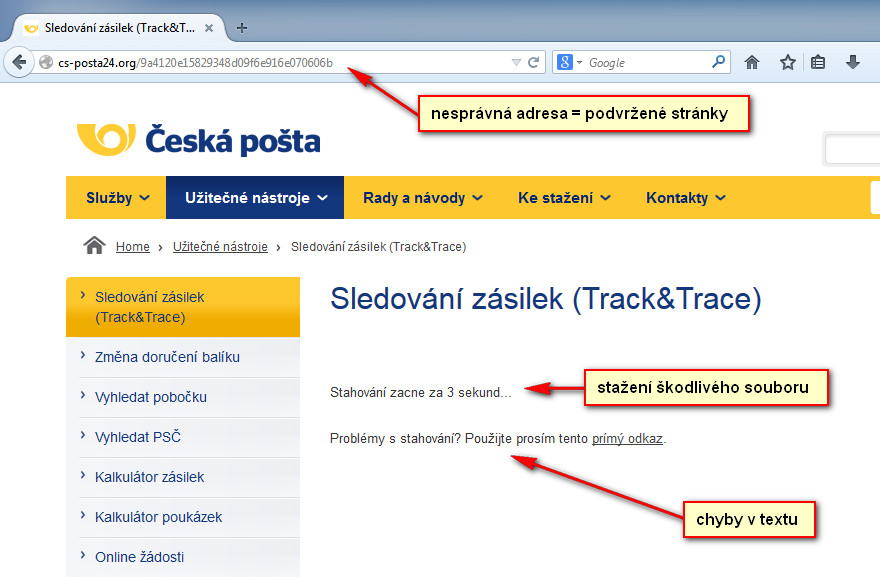

Phishing je označení pro podvodnou techniku online komunikace, jejíž účelem je získávání citlivých údajů, jako jsou hesla a čísla kreditních karet, nebo nainstalování malwaru. Podvodníci při phishingu využívají například podvodné weby, které se vypadají jako přihlašovací stránky do bankovnictví, či mailovou komunikaci s výzvou ke změně hesla, která se tváří jako by byla odeslaná IT administrátorem.

Příklad podvodné phishingové stránky vydávající se za web České pošty.

Příklad podvodné phishingové stránky vydávající se za web České pošty.

- Man in the middle

Při tzv. MitM útocích podvodník odposlouchává komunikaci mezi dvěma systémy. K tomu zpravidla dochází na veřejných Wi-Fi sítích či webových stránkách s podvodným certifikátem (ten by měl být vždy „https“).

- DDoS

Pod názvem Distributed denial of service se skrývají různé typy útoků, které přehltí provoz serveru natolik, že dochází k jeho přerušení provozu. Například pro e-shopy může výpadek serveru znamenat výrazný ušlý zisk.

- SQL injection

Jedná se o napadání webových SQL databází. Podvodník v takovém případě využije chyby v kódu webu a vloží škodlivý kód na server. To bývá častý problém například pro weby a e-shopy, které používají CMS systémy jako je WordPress, Joomla a další.

- Zero day attack

Pod tímto pojmem se neskrývá konkrétní technika, ale doba využití určité zranitelnosti softwaru před vydáním opravné aktualizace, která tuto chybu opravuje. Tomuto fenoménu se nelze 100% vyvarovat, jak říká Roman Štefko, CTO společnosti eWay System: „Hackeři jsou vždy o krok napřed. Můžete splňovat všechny myslitelné bezpečnostní standardy, ale pokud je ve vašem systému bezpečnostní díra a útočníci ji naleznou, útoku se v podstatě není možné vyhnout.“ Roman Štefko v rozhovoru také naznačuje různé principy, jak některé chyby v systému učinit v praxi nezneužitelnými.

Bezpečnostní opatření pro firmy

Nyní víte, jaké jsou reálné hrozby pro vaši firmu. To znamená, že je na čase projít si alespoň základní opatření. Pokud některá z nich ve vaší firmě nepoužíváte, měli byste zvážit, zda není na čase to změnit.

- Firewall

Firewall je software či fyzické zařízení, které kontroluje a případně blokuje datový provoz mezi pracovní sítí a internetem. Je to základní stavební kámen zabezpečení firmy, který při správném nastavení brání šíření virů, malwaru a dalších hrozeb.

- Bezpečnostní software

Kromě firewallu je důležité používat i další užitečné nástroje jako je antivirový, anti-malwarový a kryptografický software, aplikace pro správu hesel, a podle potřeby i další bezpečnostní software. Proti zmíněným SQL injection a dalším útokům je například vhodné zabezpečit WordPress a další webové aplikace tzv. bezpečnostními pluginy.

- Vzdělávání zaměstnanců

Ve většině firem bývají nejslabším článkem zabezpečení zaměstnanci. Je to logické. Zdaleka ne každá pozice vyžaduje pokročilou znalost IT. Mnozí zaměstnanci si například často neuvědomují, že by neměli v pracovní síti například používat USB flash disky neznámého původu, jelikož mohou obsahovat škodlivý software. Nerozeznají podvodné stránky či e-maily a stanou se obětí phishingu. Nebo si nenastavují dostatečně silná hesla a pro posílání přihlašovacích údajů svým kolegům využívají nezabezpečený komunikační nástroj.

- Firemní zásady a dokumentace

Vzdělávání zaměstnanců v problematice datové bezpečnosti je jedním z klíčových opatření. Samotné předání informací však nestačí. Obzvlášť malé a střední podniky často nechávají následnou aplikaci bezpečnostních opatření na samotných zaměstnancích. Intuitivní přístup se bohužel nevyplácí. Je potřeba zavést ve firmě konkrétní postupy, zásady a dokumentaci, aby byla bezpečnostní opatření bez výjimky dodržována.

Jednou z důležitých zásad, které by si každá firma měla osvojit, je pravidelná aktualizace všech aplikací. Jak již bylo zmíněno u zero day útoků, absolutní ochrana neexistuje, ale tímto návykem se zabezpečíte před velkým množstvím chyb v zabezpečení aplikací.

Dalším důležitým prvkem jsou dříve zmíněné aplikace na správu hesel. Většina uživatelů totiž používá stejné heslo do vícero systémů, a pokud se útočníkovi povede toto heslo získat, je snadné ho zkoušet vždy, když se někam za uživatele hlásí. Aplikace na správu hesel evidují přístupy do jednotlivých programů a na pár kliknutí myši dokážou předvyplnit to správné heslo, které pak může být libovolná sada všemožných znaků.

- Zálohování

Stejně jako v životě, je i v podnikání někdy dobré být připraven na nejhorší. Proto je nesmírně důležité pravidelně zálohovat firemní data, ať už na vlastním serveru nebo na cloudu. Například pro e-shopy je pravidelné zálohování naprostá nutnost pro případ zmíněných DDoS útoků.

Bezpečnostní certifikáty

Kybernetické útoky jsou stále častější a pro spoustu firem či institucí představují rizika obrovských škod. A jak upozorňuje Jakub Kejval ze společnosti Bureau Veritas, která se zabývá bezpečnostními certifikacemi, ne vždy se škody musí počítat pouze v hotovosti: “Velmi náchylné k útokům jsou nemocnice, které až donedávna nespadaly pod zákon o kybernetické bezpečnosti a jejich systémy jsou zranitelné. Ukazuje to nedávný případ z Benešova, kdy vyděračský kryptovirus napadl počítačový systém zdravotnického zařízení a zamezil například provádění plánovaných operací. Významný náskok v plnění požadavků kybernetického zákona mají firmy a instituce, které jsou certifikované dle normy ISO 27001.“

Certifikace z hlediska zabezpečení informací a osobních a firemních údajů sice není pro většinu firem stanovená zákonem. Nicméně splnění bezpečnostního auditu může firmu motivovat k vylepšení vlastních bezpečnostních opatření. A získaný certifikát nejen že vzbuzuje důvěru potenciálních i stávajících klientů, některé nadnárodní společnosti či státní podniky dokonce bezpečnostní certifikáty pro zisk zakázky vyžadují.